안녕하세요^^ 오늘은 ♛ 코인 스토리로, 우리의 암호화폐 지갑을 해킹으로부터 안전하게 보호하는 방법에 대한 글입니다 해커들이 암호화폐를 탈취하는 6가지 수단을 통해 그 예방법을 알아봅니다 최근 사용자의 컴퓨터에 몰래 히든 마이닝을 심거나 클립보드 하이재킹을 통한 암호화폐 탈취가 크게 증가하고 있습니다 해커들은 라이선싱 프로그램의 크랙 버전에 악성코드를 심어 이를 다운로드하는 부적절한 유저들을 대상으로 해킹 공격을 한다고 하네요 간단히 저작권을 지키는 행위만으로도 이런 해커 공격을 방지할 수 있다고 합니다 크랙 버전을 많이 사용해봤던 저로서는 앞으로 인터넷 생활에 변화가 필요할 듯하네요^^ 그럼 시작합니다 즐거운 주말 보내세요 감사합니다 ~ ฿

- 구글 플레이와 앱 스토어의 애드-온(add-ons)

- 암호화폐 거래를 위한 애드-온

- SMS에 의한 인증

- 공용 Wi-Fi

- 클론과 피싱 사이트

- 크립토재킹, 히든 마이닝 그리고 상식

By Julia Magas : COINTELEGRAPH

Apps on Google Play and the App Store

💡 Tips:

- 많이 필요 없는 모바일 애플리케이션 설치에 몰두하지 말아라

- 스마트폰의 모든 애플리케이션에 이중 요소 인증 확인(2FA)을 추가하라

- 그 프로젝트의 공식 사이트에서 애플리케이션의 링크를 확인하라

해킹 피해는 종종 이중 요소 인증(2FA)을 사용하지 않는 안드로이드 운영체제를 가진 스마트폰 소유자가 많다 2FA는 패스워드나 사용자 이름뿐만 아니라, 소유자가 가진 어떤 것, 예를 들어, 그들만 알 수 있는 또는 당장 보유하고 있는 정보의 일종, 물리적 토큰(인증 토큰)과 같은 것을 요구한다 포브스지에 따르면, 본질은 구글 안드로이드의 개방형 운영체제가 바이러스에 더 취약하게 만들고, 따라서 아이폰보다 안전하지 않다는 것이다 해커들은 특정 암호화폐 자원을 위해서 구글 플레이 스토어에 애플리케이션을 추가한다 앱이 설치되면, 사용자는 그들의 계정에 접속하기 위해 민감한 데이터를 입력하고 그 때문에 해커에게 그것에 대한 접속 권한을 주게 된다

이런 형태의 해킹 공격에 가장 잘 알려진 타깃 가운데 하나는 미국 암호화폐 거래소 폴로니엑스(Poloniex)의 거래자들로, 구글 플레이에서 해커가 올려놓은 모바일 애플리케이션을 다운로드하는데, 이것은 유명한 크립토 거래소에 대한 모바일 게이트웨이로 가장한 앱이다 폴로니엑스 팀은 안드로이드를 위한 앱을 개발하지 않으며, 그들의 사이트에는 어떤 모바일 앱 링크도 없다 ESET의 멀웨어(malware) 분석가에 따르면, 구글 플레이로부터 그 소프트웨어가 제거되기 전에 5,500 명의 트레이더들이 멀웨어에 영향을 받았다고 한다

다음으로, iOS 기기 유저들은 감춰진 마이너(hidden miner)를 포함한 앱 스토어 애플리케이션을 더 자주 다운로드한다 애플은 그런 소프트웨어의 배포를 중지하기 위해서 자체 스토어에 대한 애플리케이션 승인 규칙을 훨씬 강화해야 했다 그러나 이것은 완전히 다른 이야기로, 그로 인한 피해는 지갑을 해킹하는 것과는 비교할 수 없다 감춰진 채굴기는 컴퓨터 운영을 느리게 할 뿐이기 때문이다

Add-ons for crypto trading

암호화폐 거래를 위한 애드온(i.e. browser extension, plug-in)

💡 Tips:

- 암호화폐 운영은 별도의 브라우저를 사용하라

- 시크릿 모드(incognito mode, privacy mode) 선택

- 어떤 크립토 애드온(cryto add-ons)도 다운로드하지 않는다

- 크립토 트레이딩을 위해 별도의 PC 또는 스마트폰을 갖춰라

- antivirus를 다운로드하고 network protection을 설치하라

인터넷 브라우저들은 거래소와 지갑으로 더 편안한 작업을 할 수 있도록 유저 인터페이스 커스터마이즈를 위한 확장 기능(extension)들을 제공한다 그리고 문제는 애드-온이 인터넷을 사용하는 동안 유저가 타이핑하는 모든 것을 읽을 수 있다는 것이 아니라, 자바스크립트 기반으로 개발된 익스텐션은 해킹 공격에 극도로 취약하게 만든다는 것이다 그 이유는, 최근 - Web 2.0, Ajax 그리고 수많은 인터넷 애플리케이션들의 인기로 인해서- JavaScript와 그에 수반하는 취약성이 조직들에 매우 널리 퍼져있기 때문이다 또한, 많은 익스텐션들이 유저의 컴퓨팅 리소스를 위한 히든 마이닝(hidden mining)으로 사용될 수 있다

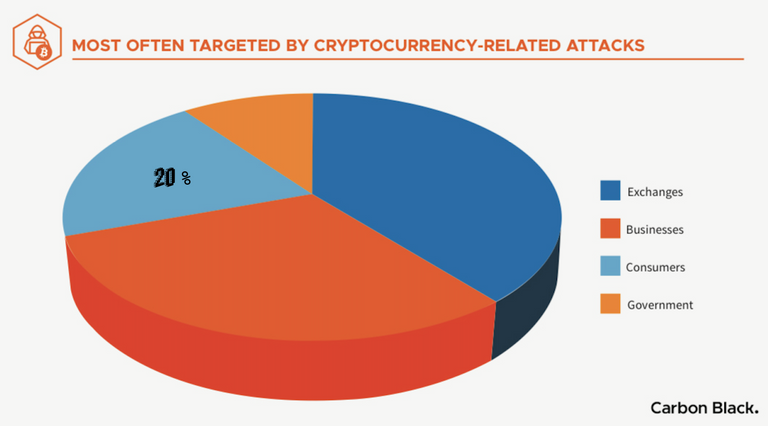

❐ 전체 멀웨어 공격 가운데 개인 계정과 지갑에 대한 공격 점유율은 약 20%로, 사용자의 정보나 돈을 탈취하는 것이 목적으로 가장 많이 퍼진 공격의 형태 중 하나이다

Authentication by SMS

SMS를 통한 인증

💡 Tips:

- 착신전환(call forwarding)을 끄면 공격자가 사용자 데이터에 접근하는 것을 불가능하게 만든다

- 패스워드가 텍스트로 전송되면 SMS를 통한 2FA를 포기하고, 이중 요소 확인 소프트웨어 솔루션을 사용하라

많은 유저들이 모바일 인증을 사용하길 선택한다 그렇게 해왔고 스마트폰이 항상 수중에 있기 때문이다 사이버보안 전문 회사 Positive Technologies는 서명 시스템 7(Signaling System 7, SS7) 프로토콜로 전 세계에 전송되는 패스워드 확인을 통해 SMS를 가로채기가 얼마나 쉬운지 증명했다 전문가들은 그들의 리서치 툴을 사용해서 문자 메시지를 강탈(hijack) 할 수 있었다 이 툴은 전송 중인 문자 메시지를 가로채기 위해서 이동통신(cellular network)의 약점을 이용한다 코인베이스 계정의 예를 사용해서 시연되었으며, 이로 인해 거래소 유저들은 충격을 받았다 일견, 이것은 코인베이스의 취약성으로 보이지만, 실제 약점은 통화 구역 방식(cellular system) 자체에 있다 이것은 심지어 2FA를 사용하더라도 SMS를 통해 어떤 시스템도 바로 액세스할 수 있다는 것을 입증했다

Public Wi-Fi

💡 Tips:

- VPN(가상 사설망)을 사용하더라도, 공용 Wi-Fi를 통한 암호화폐 트랜잭션을 절대로 수행하지 말아라

- 라우터 펌웨어를 정기적으로 업데이트하라 하드웨어 제조사들은 키 대체공격(key substitution)에 대한 방지를 목표로 지속적인 업데이트를 발표하기 때문이다

작년 10월에, 라우터를 사용하는 WPA(Wi-Fi Protected Access) protocol 안에서 치료할 수 없는 취약성이 발견됐다 간단한 KRACK 공격(키 재설치로 인한 공격)을 수행한 이후 사용자의 장치는 해커의 동일한 Wi-Fi 네트워크에 재접속된다 사용자가 네트워크를 통해 전송하거나 다운로드 한 모든 정보는 크립토 지갑의 개인키를 포함해서 공격자들이 이용 가능하다 이 문제는 철도역, 공항, 호텔과 많은 사람들이 찾는 장소의 공용 Wi-Fi 네트워크에서 특히 시급한 문제이다

Sites-clones and phishing

클론, 피싱 사이트

💡 Tips:

- (암호화된 웹사이트) HTPPS 프로토콜 없이 암호화폐 관련 사이트와 절대 상호작용하지 말아라

- 크롬을 사용할 때, 익스텐션을 사용자화하라 — 예를 들어, 피싱 방지 크롬 확장 앱 Cryptonite 설치

- 암호화폐 관련 리소스에서 메시지를 받을 때, 브라우저 주소 창에 링크를 복사해서 본래 사이트의 주소와 비교하라

- 뭔가 의심이 되면, 창을 닫고 편지함에서 편지를 삭제하라

이 좋은 해킹 수법은 “닷컴 혁명” 이후 알려졌지만, 그들은 여전히 효과가 있어 보인다 첫 번째 경우, 공격자는 겨우 한 글자만 다르게 도메인 상의 본래 사이트 전체 복사본을 만든다 이런 속임수의 목적은 — 브라우저 주소창에 주소의 대체를 포함해서 — 사용자를 가짜 사이트로 유인해서 계정 패스워드 또는 비밀 키 입력을 강요하는 것이다 두 번째 경우, 그들은 공식 프로젝트의 문자를 똑같이 복사해서 디자인한 이메일 하나를 보내지만, 사실 목적은 당신이 그 링크를 클릭하게 해서 개인적 데이터를 입력하게 하기 위한 것이다 이 수법을 사용하는 스캐머(scammer)들은 이미 암호화폐로 2억 2500만 달러를 탈취했다

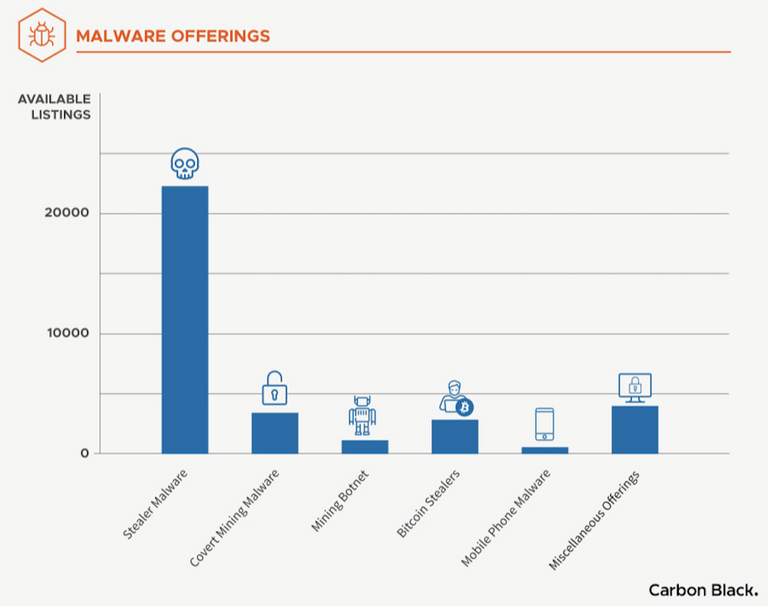

❐ 2018년 7월 현재까지, 다크 웹(dark web) 상에서 약 34,000 건의 해커의 오퍼를 파는 거래 플랫폼이 대충 12,000개가 있다고 한다

Cryptojacking, hidden mining and common sense

크립토재킹, 히든 마이닝 그리고 상식

좋은 소식은 해커들이 지갑에 대한 잔인한 공격에 점점 흥미를 잃고 있다는 것이다 암호화폐 서비스의 대응이 강회되고 사용자 자신의 사용 능력 수준이 향상되고 있기 때문이다 이제 해커의 관심은 숨은 마이닝(hidden mining)에 있다

McAfee(맥아피) 연구소에 따르면, 2018년 1분기에 290만 개의 숨은 채굴을 위한 바이러스 소프트웨어 샘플이 전 세계에 등록되었다 이것은 2017년 4분기보다 625% 증가한 것이다 이 방법은 “cryptojacking”이라 부르며 전통적인 탈취 프로그램을 대체하며, 대규모로 구현할 수 있는 방식의 단순함에 해커들을 매료시켜왔다

안 좋은 소식은 해커의 활동이 조금도 줄어들지 않았다는 것이다 Carbon Black - 사이버 보안 업무 - 회사의 전문가들이 발표하기를, 2018년 7월 현재까지, 다크 웹(dark web) 상에서 약 34,000 건의 해커의 오퍼를 파는 거래 플랫폼이 대충 12,000개가 있다고 한다 그런 플랫폼에서 판매되는 악의적인 공격 소프트웨어의 평균 가격은 약 $224이다

그런데 그것이 어떻게 우리의 컴퓨터에 들어오는 걸까? 6월 27일, 유저들이 올-라디오 4.27 포터블(All-Radio 4.27 Portable)로 불리는 프로그램에 대해 Malwarebytes 포럼에 댓글을 남기기 시작했는데, 그것은 그들의 기기들에 몰래 설치되고 있었다 제거가 불가능함으로 인해 상황은 복잡해졌다 하지만, 원래 형태에서 이 소프트웨어는 무해하고 인기 있는 컨텐츠 뷰어로 보이는데, 해커에 의해 수정되면서 그 버전은 불쾌한 놀라움을 모두 갖춘 “슈트케이스”가 되었다

물론, 이 패키지는 히든 마이너(hidden miner)를 포함하지만, 그것은 컴퓨터를 느려지게 할 뿐이다 클립보드(clipboard)를 감시하는 프로그램에 대해 말하자면, 그것은 사용자가 패스워드를 복사하고 붙여넣기 할 때 수신 주소를 바꾼다 그리고 그것은 잠재적인 희생자가 될 수 있는 2,343,286 개의 비트코인 지갑을 수집해왔다 이것은 해커가 그런 엄청난 암호화폐 소유자들의 데이터베이스(database)를 보여준 첫 번째 사례이다 — 지금까지는, 그런 프로그램들은 매우 제한된 대체 주소 집합을 포함했었다

데이터가 교체된 후에는, 그 사용자는 자발적으로 공격자의 지갑 주소로 자금을 전송한다 이것으로부터 자금을 보호할 수 있는 유일한 방법은 웹사이트를 방문할 때 입력한 주소를 재확인하는 것이다 이것이 매우 유쾌하지 않지만, 신뢰할만하고 유용한 습관이 될 수 있다

올-라디오 4.27 포터블 희생자들의 문의 이후에, 악의적인 소프트웨어가 부적절한 행동의 결과로 그들의 컴퓨터에 심어졌음이 발견되었다 전문가들에 의하면 그들은 라이선스를 가진 프로그램이나 게임들의 크랙(crack) 버전 예를 들어, KMSpico 같은 윈도우즈 액티베이터(Windows activators)을 사용한 사람들임이 밝혀졌다 그러므로, 해커들은 저작권이나 보안 규칙을 심각하게 어긴 사람들을 희생자로 선택한 것이다

유명한 Mac malware 전문가인 패트릭 워들(Patrick Wardle)은 자주 자신의 블로그에 글을 쓰는데, 일반 사용자들을 대상으로 한 많은 바이러스들은 정말로 스튜핏이라고 말한다 그런 해킹 공격에 희생자가 되는 것은 어리석은 것이다 따라서 결론적으로, 구글의 소규모 사업 어드바이저인 브라이언 월리스의 조언을 기억하길 바란다

“암호화, 안티-바이러스 소프트웨어, 그리고 다중-요소 인증은 당신의 자산을 어느 정도까지만 안전하게 지켜줄 뿐이다; 즉 그들 핵심은 예방 조치와 단순한 상식이다”

최근글 ✏️

- 차트의 기술: 추세대와 볼륨 변화의 의미 읽기; Trend channels, Vollume

- 코인 스토리: 비탈릭 부테린의 이더리움 백서 연구 - 2부; Ethereum White Paper

- 방향 트는 일본 금리 정책과 비트코인과의 관계; BOJ’s policy change

- 투자의 역사: 대공황(블랙 먼데이) 원인과 5가지 징후들

- 코인 스토리: 비탈릭 부테린의 이더리움 백서 연구; Ethereum White Paper By Vitalik Buterin

- 오늘의 차트: 달러, 파운드, 유로화 펀더멘털 분석; USD, GBP, EURO 그리고 운동 일지

- 차트의 기술: 지지/저항과 추세선 속의 시장 심리; Market Psychology

#257

8/5

정말 더 조심해야할 부분입니다..

좋은 글 감사합니다.

트레이딩 공부 만큼이나 중요한 거 같아요

감사합니다 ^^

좋은글 감사합니다^^

리스팀해주셔서 너무 감사합니다 ^^