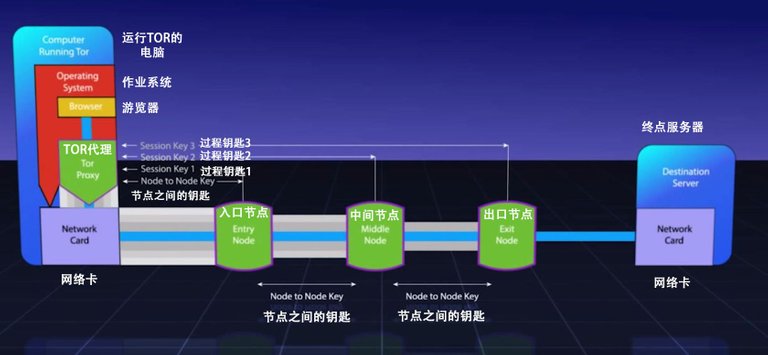

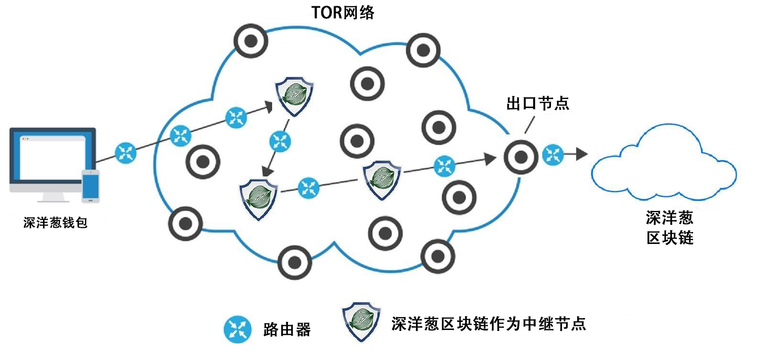

深洋葱如何通过增加额外节点来确保匿名程度。

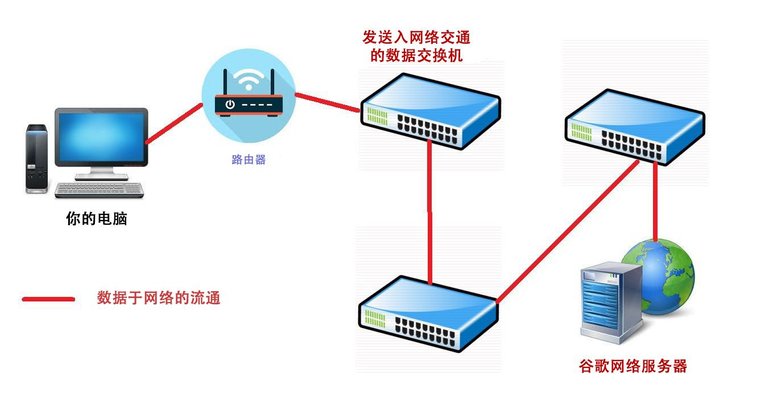

首先,想要了解TOR网络,我们需要了解没有通过TOR的网络是如何运作的。接下来的例子我们将使用简单的网络游览方式(比如在你常用的游览器上访问google.com),了解到目前的数据是如何传输的。

如你所见,只需在你的要求路径中使用简单的数据包拦截器,任何路由器/交换机都能够看到以下的东西:

- 请求从何而来(地点/IP地址及其他关于操作系统/网络服务提供商/网络游览器版本等等)

- 你向服务器发出的请求及它的来源,而且如果资料没有经过加密,无论是发送或者接收,它都将能够看见密码/电子邮件文本/影片数据包及其他敏感的东西。

于是,这将威胁到你的匿名程度。

TOR网络如何运作:

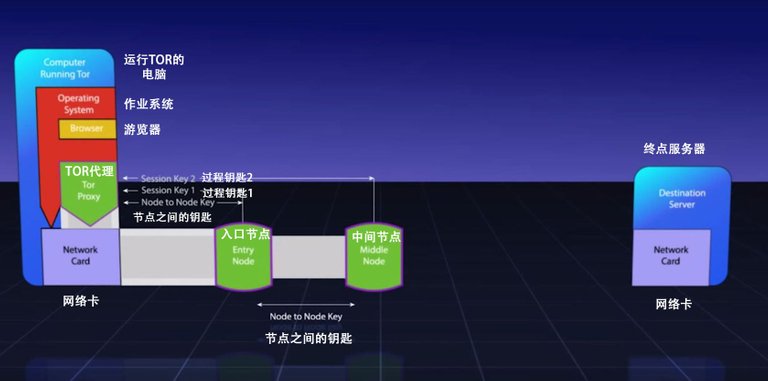

以支持TOR的电脑及一个终端服务器为例,让我们看看TOR如何保护你的数据及隐私。

首先,Tor协议/游览器将寻找一种被称为“入口节点”的节点。入口节点将允许你的数据顺利进入TOR的安全网络。在你的电脑及“入口节点”之间,它将利用TLS(安全传输层)建立一个通道,这是一个非常安全的通道,没有人能够窥探入通道内,而且所有节点之间的交流都已被加密,让我们称它为过程1,而用于解密/加密的私钥为钥匙1

现在,“入口节点”将寻找另外一个节点,让我们称它为“中间节点”。它也将在“入口节点”及“中间节点”使用一个新的加密钥匙,让我们称它为钥匙2,来创建一个新的安全连接,我们叫它过程2,在过程2中,所有来自你的电脑的数据将使用钥匙2进行加密。

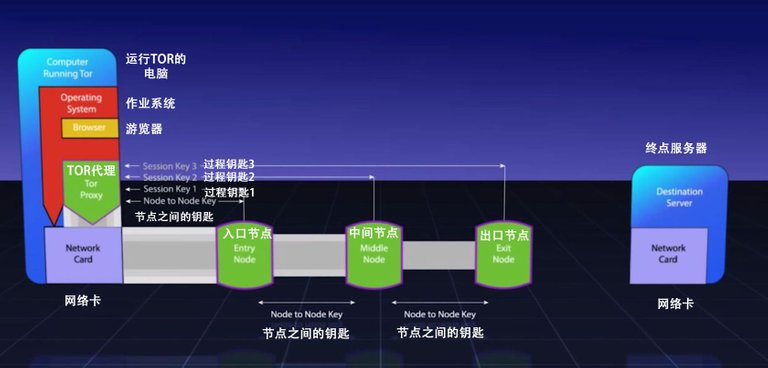

现在这个“中间节点”将寻找另外一个节点,让我们称它为“出口节点”,你的数据将通过这个节点离开TOR网络。“中间节点”将生成另一个钥匙3并用于在它与出口节点之间的过程3。所有介于它们的数据传输都将被安全地加密起来。

现在这个“出口节点”将向终点发出请求,由于所有的数据都已被各个节点加密,接收的服务器只有可能知道那个请求是来自出口节点。

出口节点只知道这个要求是来自中间节点,而中间节点也只知道是来自入口节点的,然后入口节点也了解请求是来自你的电脑,但他不知道最终的终点,而出口节点也不知道原始起点来自何方。所有的数据要求都像一个俄罗斯玩偶,或像一个洋葱,被层层保护及加密。这将确保你在TOR网络上的完全匿名。

有一点需要知道的是,我们可以在每一个过程中拥有额外的“中间节点”,越多的“中间节点”将带来更加一个更加安全的网络。因此,越多人运行TOR节点,越多的中继加入到网络内能够帮助网络打乱交通的路线,并达到完全的匿名。

“深洋葱”使用了这个不可思议的TOR网络/协议,它将为区块链中客户端之间的连接带来一个革命。

利用极深的匿名来保护你的交易。随着深洋葱节点的增加(聪明的使用了层叠(staking)的方法来刺激使用率),这将为用于广播交易的网络增加更多额外的节点,带来更加安全且匿名的买卖,并使得网络变得更加具有弹性。

感谢你!

若你喜欢这篇文章,欢迎点个Upvote!

原帖:https://steemit.com/cryptocurrency/@crypticj/how-deep-onion-tor-network-works

Congratulations @hexcolyte! You have completed some achievement on Steemit and have been rewarded with new badge(s) :

Click on any badge to view your own Board of Honor on SteemitBoard.

For more information about SteemitBoard, click here

If you no longer want to receive notifications, reply to this comment with the word

STOPwow nice post on steemit

I am voting for you, you too have voted, so good that we can go ahead with one another.