Hola a todos, Hoy Aprenderemos Nuevas Habilidades.

[Imagen de mi autoría. Photoshop]

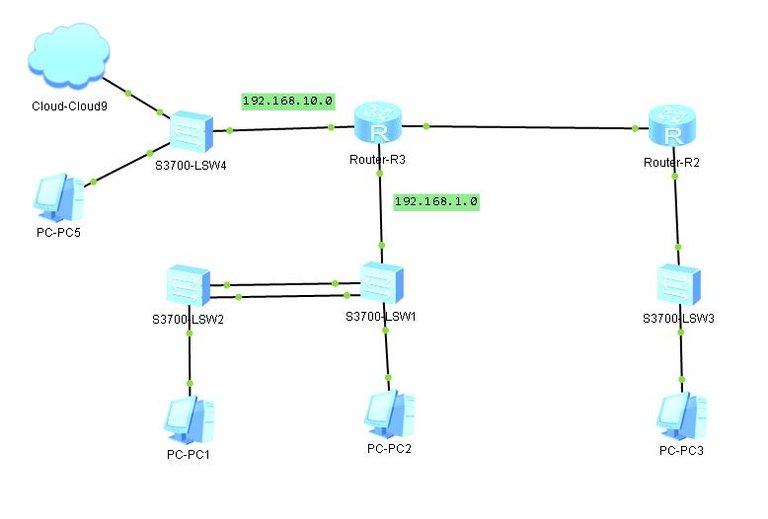

Hoy les mostrare como configurar un Router HUAWEI para la administración por consola y el VTY para el acceso remoto por TELNET o SSH. Debo aclarar que les mostrare como siempre la configuración paso a paso a través de la CLI (Interfaz de Línea de Comando) esto quiere decir que toda la configuración la realizaremos por comandos. En esta topología podemos ver 2 Router que conectan 3 Redes, la configuración la realizare en el Router–R3 donde pueden notar que existen 2 redes conectadas, la configuración estará enfocada en la red donde se encuentra la NUBE conectada al switch ya que por medio de esta y un adaptador virtual podremos enlazar nuestro Windows y utilizar el CMD para el acceso telnet y el software PUTTY para el acceso ssh. eNSP es un software propiedad de HUAWEI y está hecho para configurar equipos de esta marca, la particularidad de este software que a diferencia del Packet Tracer de CISCO nos permite convertir nuestro sistema operativo en parte de la red simulada esto gracias a la configuración de los adaptadores virtuales o adaptadores de bucle invertido, esto lo hace muy similar al software GNS3 donde a diferencia del eNSP podemos simular la configuración de equipos CISCO.

EMPECEMOS………..

Asignar un nombre y un mensaje de inicio a los equipos es un hábito que debe tener todo administrador de redes, es por eso que la primera configuración consiste en asignar un nombre y un mensaje de inicio o lo que comúnmente conocemos en cisco como el mensaje banner.

INGRESAR AL MODO DE CONFIGURACIÓN

system-view

CONFIGURAR NOMBRE

sysname R1

Nota: el nombre de equipo configurado es solo un ejemplo, lo que se quiere mostrar es la configuración en sí.

CONFIGURAR INFORMACIÓN DE INICIO O MENSAJE DE INICIO

[R1]header shell information "bienvenido a huawei, solo personal autorizado"

----->>>>>>>>>>>>>>>>>>>>>>>>>>>>-0-<<<<<<<<<<<<<<<<<<<<<<<<<<<<----

El siguiente paso es configurar las interfaces del equipo ya que en el caso del Router estas servirán como puerta de enlace para el acceso.

CONFIGURAR INTERFACES DEL ROUTER

[R1]interface Ethernet0/0/0

[R1-Ethernet0/0/0]ip address 192.168.1.1 24

[R1-Ethernet0/0/0]description interfaz gateway switch

[R1-Ethernet0/0/0]display this

Nota: el comando display this permite imprimir en pantalla la configuración actual, este comando es proporcionar al comando display current-configuration solo que el display this muestra la configuración actual, para ejecutar este comando es necesario que permanezcas dentro del parámetro de configuración como puedes ver en el ejemplo se ejecuta de la configuración de interfaz.

Llegamos a la configuración del puerto de consola, lo primero es configurar los parámetros de acceso como la velocidad el control la paridad el bit de parada y el bit de datos, para luego configurar los atributos y por último la autenticación.

----->>>>>>>>>>>>>>>>>>>>>>>>>>>>-0-<<<<<<<<<<<<<<<<<<<<<<<<<<<<----

CONFIGURACIÓN DE PUERTO DE CONSOLA

[R1] user-interface console 0

[R1-ui-console0] speed 9600

[R1-ui-console0] flow-control none

[R1-ui-console0] parity none o even

[R1-ui-console0] stopbits 1 o 2

[R1-ui-console0] databits 8

”Aun no salga del modo de configuración de interfaz de consola”

CONFIGURAR LOS ATRIBUTOS DE LA INTERFAZ DE CONSOLA DE USUARIO

[R1-ui-console0] shell

[R1-ui-console0] idle-timeout 30

[R1-ui-console0] screen-length 30

[R1-ui-console0] history-command max-size 20

”Aun no salga del modo de configuración de interfaz de consola”

CONFIGURAR LA AUTENTICACIÓN DEL USUARIO DE CONSOLA

[R1-ui-console0] authentication-mode password

[R1-ui-console0] set authentication password simple 12345

[R1-ui-console0] quit

----->>>>>>>>>>>>>>>>>>>>>>>>>>>>-0-<<<<<<<<<<<<<<<<<<<<<<<<<<<<----

CONFIGURACIÓN DE VTY

NUMERO MÁXIMO DE INTERFACES DE USUARIOS VTY

[R1] user-interface maximum-vty 15

LIMITE DE LLAMADAS DE ENTRADA Y SALIDA EN LA INTERFAZ DE USUARIO VTY

[R1] acl 2000

[R1-acl-basic-2000] rule deny source 10.1.1.1 0

[R1-acl-basic-2000] rule permit source any

[R1-acl-basic-2000] quit

[R1] user-interface vty 0 14

[R1-ui-vty0-14] acl 2000 inbound

CONFIGURE LOS ATRIBUTOS PARA EL USUARIO VTY

[R1-ui-vty0-14] shell

[R1-ui-vty0-14] idle-timeout 30

[R1-ui-vty0-14] screen-length 30

[R1-ui-vty0-14] history-command max-size 20

”Aun no salga del modo de configuración de interfaz vty”

CONFIGURE LA PRIORIDAD

[R1-ui-vty0-14] user privilege level 15

CONFIGURE LA AUTENTICACIÓN

[R1-ui-vty0-14] authentication-mode password

[R1-ui-vty0-14] set authentication password simple 12345

[R1-ui-vty0-14] quit

La configuración de telnet se basa solo en la autenticación, en la configuración del tipo de servicio y los privilegios del usuario sin olvidad el nombre de usuario y contraseña.

----->>>>>>>>>>>>>>>>>>>>>>>>>>>>-0-<<<<<<<<<<<<<<<<<<<<<<<<<<<<----

CONFIGURACIÓN DE TELNET

CONFIGURE LA AUTENTICACIÓN

[R1] aaa

[R1-aaa] local-user michely password cipher 12345

[R1-aaa] local-user michely service-type telnet

[R1-aaa] local-user michely privilege level 3

[R1-aaa] quit

[R1] user-interface vty 0 4

[R1-ui-vty0-14] authentication-mode aaa

El acceso por SSH (Shell Seguro) se configure iniciando con el rango de clave pública a utilizar, en este ejemplo utilizo un rango de 768 pero usted puede tomar cualquier valor que valla de 512 hasta 2048.

----->>>>>>>>>>>>>>>>>>>>>>>>>>>>-0-<<<<<<<<<<<<<<<<<<<<<<<<<<<<----

CONFIGURACIÓN DE SSH

GENERAMOS LA LONGITUD DE CLAVE LOCAL

[R1] rsa local-key-pair create

The key name will be: Huawei_Host

The range of public key size is (512 ~ 2048).

NOTES: If the key modulus is greater than 512,

It will take a few minutes.

Input the bits in the modulus[default = 512]: 768

Generating keys...

.......++++++++++++

..........++++++++++++

...................................++++++++

......++++++++

CONFIGURAMOS EL VTY

[R1] user-interface vty 0 4

[R1-ui-vty0-4] authentication-mode aaa

[R1-ui-vty0-4] protocol inbound ssh

[R1-ui-vty0-4] quit

CONFIGURAMOS LA CONTRASEÑA DE SSH PARA EL USUARIO MICHELY001

[R1] aaa

[R1-aaa] local-user michely001 password cipher 12345

[R1-aaa] local-user michely001 privilege level 3

[R1-aaa] local-user michely001 service-type ssh

[R1-aaa] quit

HABILITAMOS EL TELNET SEGURO O SSH

[R1]stelnet server enable

TERMINAMOS CON LA CONFIGURACIÓN ……………

----->>>>>>>>>>>>>>>>>>>>>>>>>>>>-0-<<<<<<<<<<<<<<<<<<<<<<<<<<<<----

Ahora que tenemos el equipo configurado vamos a crear el adaptador de bucle invertido y lo haremos de una manera fácil a través del CMD de Windows.

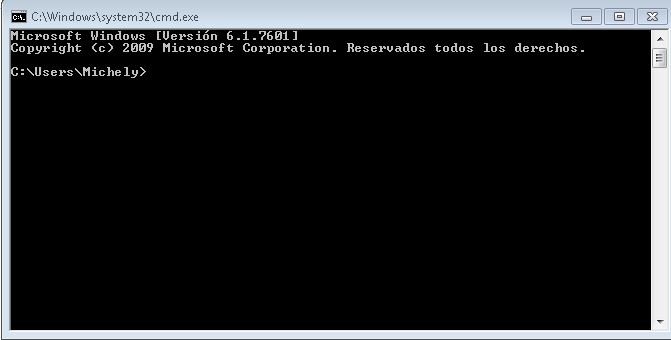

Vamos al inicio de Windows y colocamos CMD luego damos Enter

Una vez iniciado el CMD nos aparecerá una ventana como la ven a continuación.

[Imagen de mi autoría. captura de pantalla]

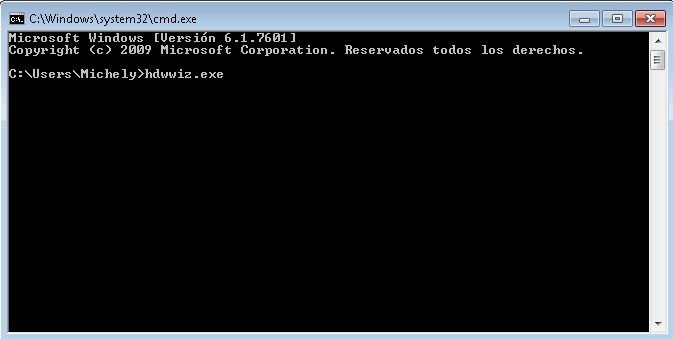

Escribimos en el CMD lo siguiente hdwwiz.exe tal cual como se muestra en la siguiente imagen.

[Imagen de mi autoría. captura de pantalla]

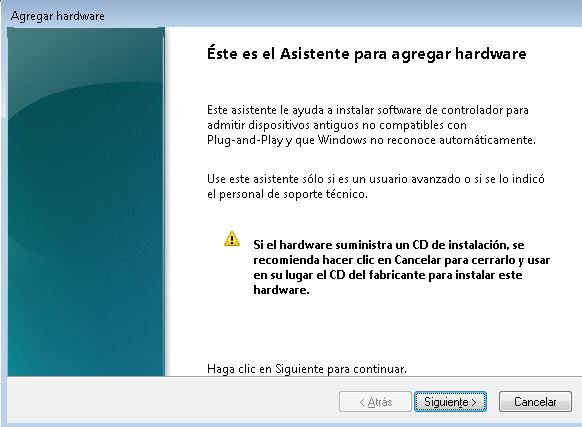

Una vez colocado hdwwiz.exe damos Enter, se iniciara el asistente que permitirá instalar el adaptador de bucle invertido.

[Imagen de mi autoría. captura de pantalla]

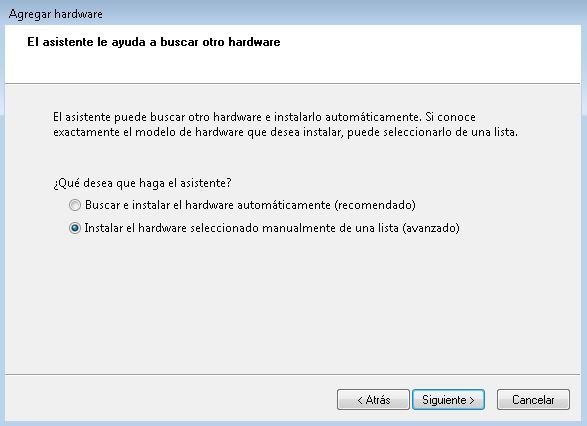

Iniciamos la instalación dando clic en siguiente, la respuesta será la apertura de una nueva ventana, en esta elegimos ”instalar el hardware seleccionado manualmente” y presionamos el botón siguiente

[Imagen de mi autoría. captura de pantalla]

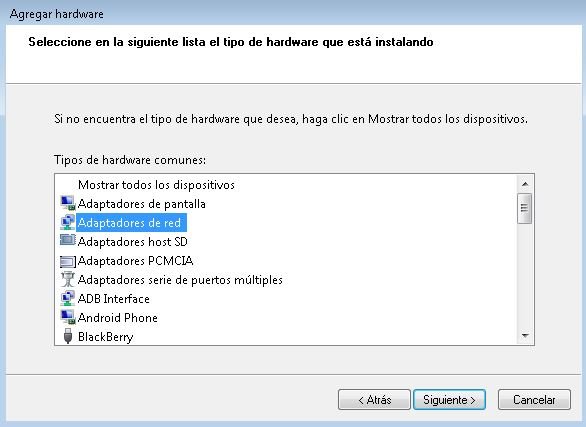

En esta nueva ventana elegimos ”adaptador de red” y presionamos el botón siguiente

[Imagen de mi autoría. captura de pantalla]

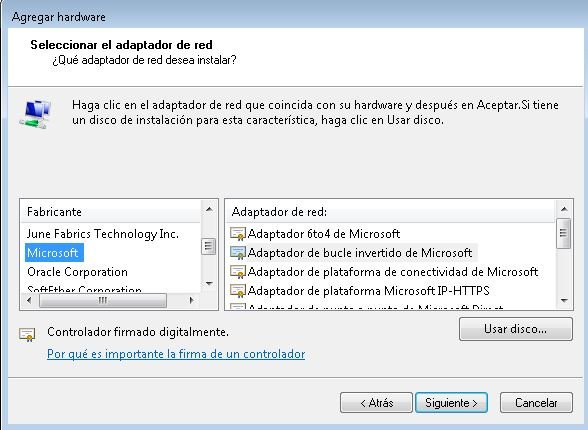

En esta ventana vamos a elegir el adaptador de red que deseamos instalar en nuestro caso buscaremos Microsoft y seleccionamos ”adaptador de bucle invertido” luego presionamos el botón siguiente

[Imagen de mi autoría. captura de pantalla]

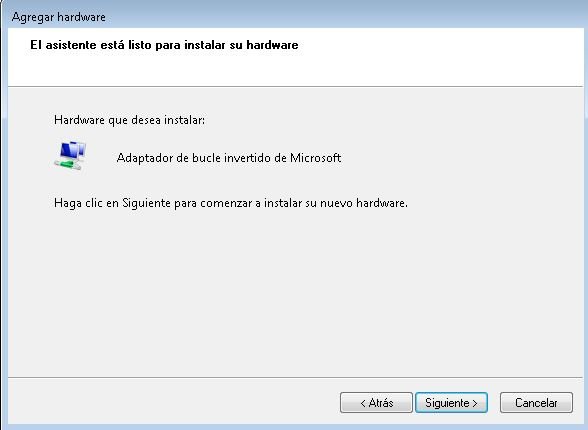

Para finalizar le aparecerá la ventana que le indica que ya se iniciara la instalación de adaptador, solo queda dar clic en el boto siguiente y el asistente empezara la instalación.

[Imagen de mi autoría. captura de pantalla]

Verificamos la instalación de nuestro adaptador en Panel de control>Redes e Internet>conexiones de red

[Imagen de mi autoría. captura de pantalla]

Puede usted notar que varios adaptadores en la imagen aparecen deshabilitados, la razón es porque al hacer la simulación no tengamos conflicto con todas las direcciones configuradas en los adaptadores, al realizar esta acción usted no ocasionara ningún problema en sus sistema una vez terminada la simulación solo queda habilitar los adaptadores normalmente.

Nota: para deshabilitar los adaptadores solo haga clic derecho en su mause y elige la opción desactivar.

----->>>>>>>>>>>>>>>>>>>>>>>>>>>>-0-<<<<<<<<<<<<<<<<<<<<<<<<<<<<----

El siguiente pasó en configurar la dirección IP en el adaptador de red creado.

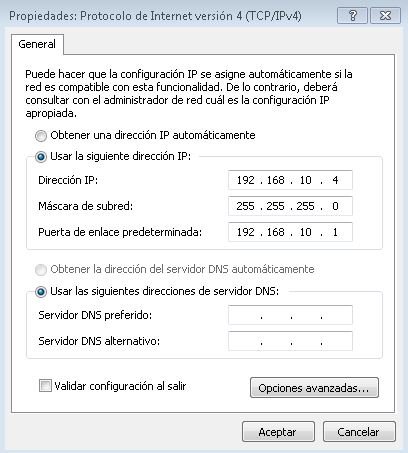

Damos clic derecho sobre el adaptador y elegimos la opción Propiedades marcamos la opción IPV4 y damos clic en el botón propiedades, se apertura la siguiente ventana.

[Imagen de mi autoría. captura de pantalla]

Configuramos la dirección IP; cabe menciona que esta dirección IP y puerta de enlace que vamos a configurar en el adaptador es la dirección correspondiente a la que configuramos en el router, por ejemplo: en la imagen presentada anteriormente está configurada como IP de host la 192.168.10.4 una máscara de 255.255.255.0 y una puerta de enlace 192.168.10.1, mi adaptador está configurado de esa manera porque a la interfaz del router conectado al switch que va a la nube en el eNSP le configure la 192.168.10.1 es decir la puerta de enlace esto quiere decir que como dirección de host le corresponde una dirección a partir de la 192.168.10.2

----->>>>>>>>>>>>>>>>>>>>>>>>>>>>-0-<<<<<<<<<<<<<<<<<<<<<<<<<<<<----

Ya hemos creado y configurado el adaptador, pasemos ahora a la configuración de la NUBE en el eNSP.

Ubicamos la NUBE en el eNSP y la arrastramos a nuestra hoja de trabajo.

Primero configuramos la NUBE y luego la conectamos al switch.

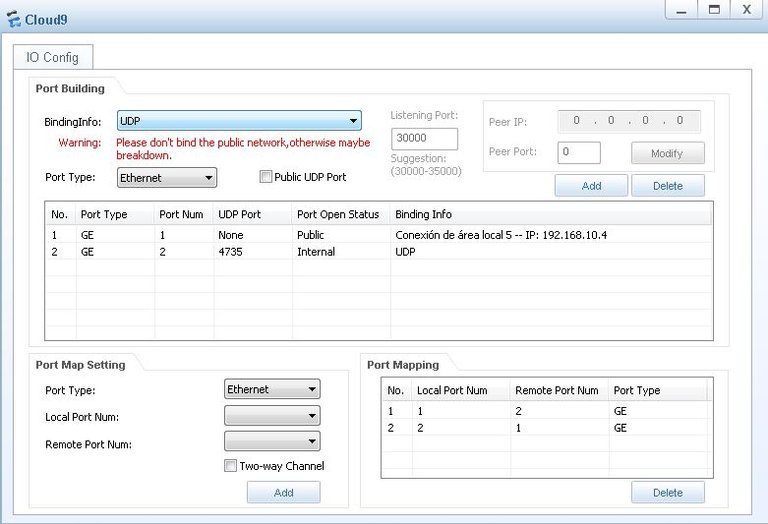

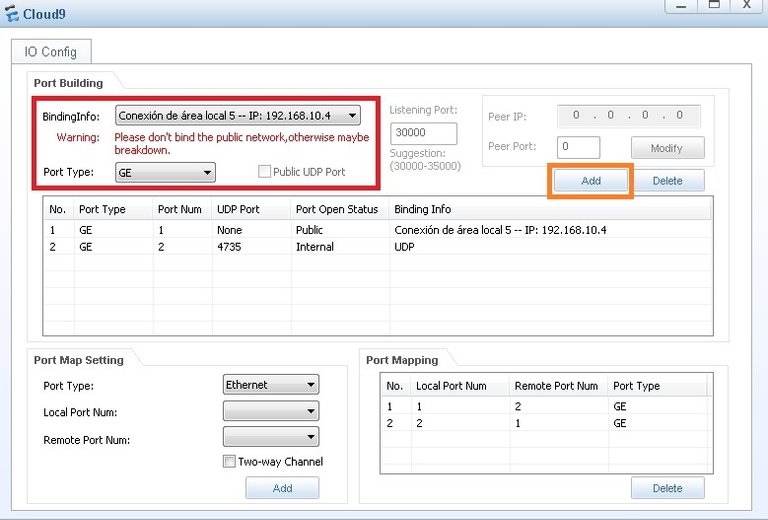

Para configurar damos doble clic sobre la NUBE, aparecerá la siguiente ventana.

[Imagen de mi autoría. captura de pantalla]

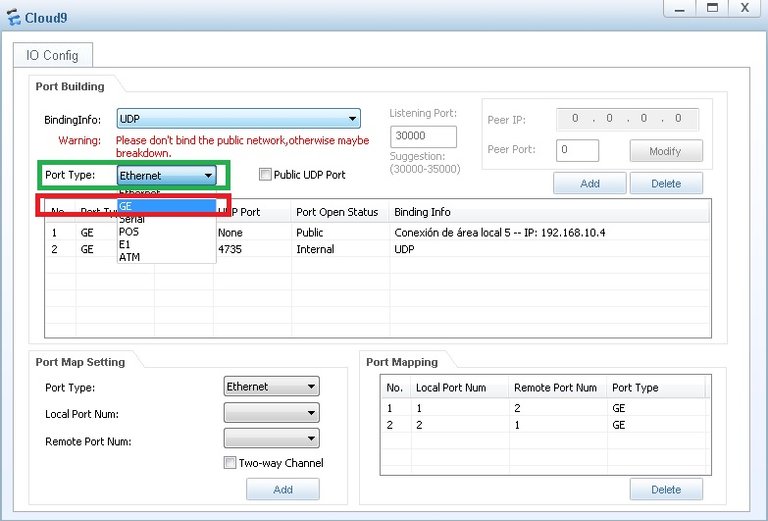

Damos clic sobre Port Type y elegimos una Interfaz GE (GigaEthernet).

[Imagen de mi autoría. captura de pantalla]

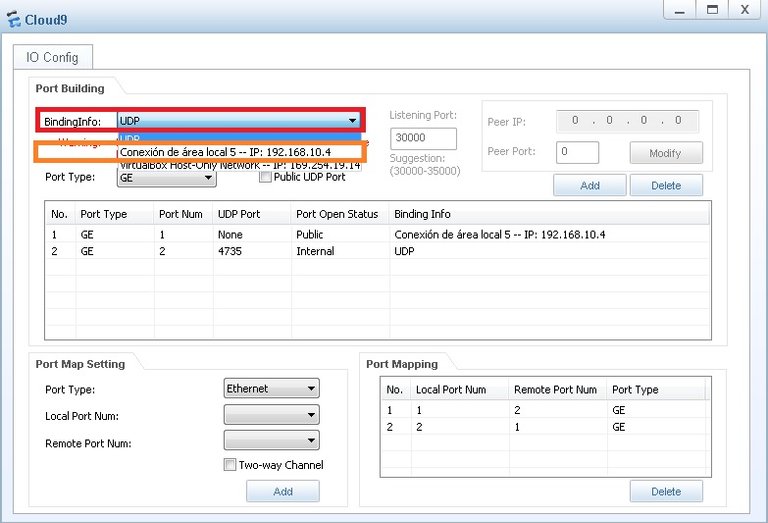

Damos clic sobre BindingInfo y elegimos el adaptador virtual creado y en el cual configuramos la dirección IP de la Interfaz de Puerta de enlace en el Router.

[Imagen de mi autoría. captura de pantalla]

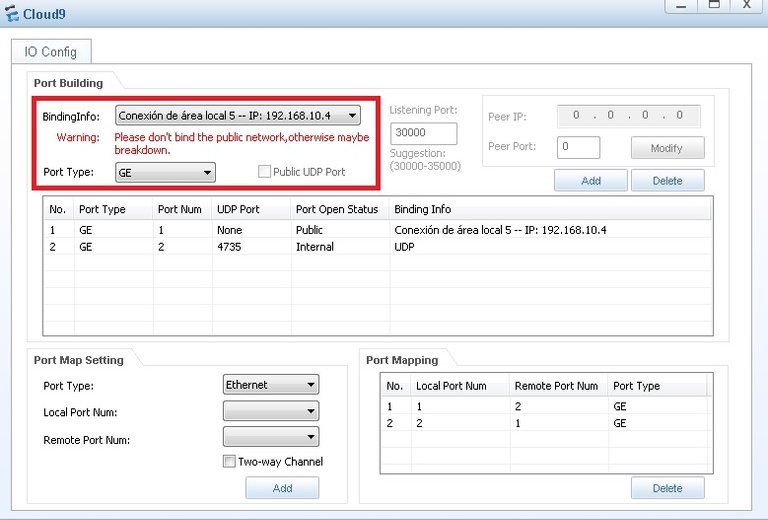

Al final quedara de la siguiente manera.

[Imagen de mi autoría. captura de pantalla]

Verificada que la información sea correcta damos clic en el botón Add

[Imagen de mi autoría. captura de pantalla]

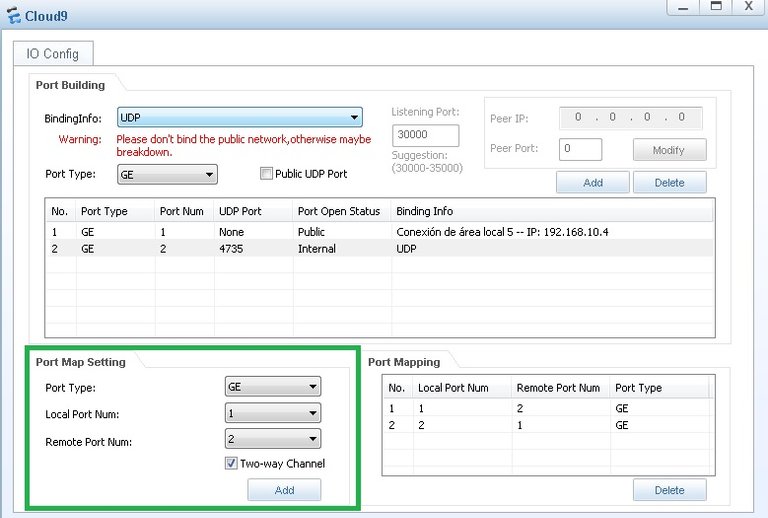

Ahora hacemos el mismo procedimiento marcando en BindingInfo UDP y en Port Type GE terminamos el procedimiento haciendo clic en el botón Add

Marcamos el puerto UDP agregado dando clic sobre él y vamos a la sección Port Map Setting en Port Type colocamos GE, en Local Port Num seleccionamos 1 y en Remote Port Num seleccionamos 2, activamos el Two-Way-Channel marcando la cacilla para luego agregar dando clic sobre el botón Add.

[Imagen de mi autoría. captura de pantalla]

Enhorabuena ya hemos configurado la NUBE ahora solo queda conectarla al swicth utilizando un cable de conexión directa y conectado al puerto GE del switch.

[Imagen de mi autoría. captura de pantalla]

Solo queda hacer las Pruebas para conexión TELNET y SSH.

----->>>>>>>>>>>>>>>>>>>>>>>>>>>>-0-<<<<<<<<<<<<<<<<<<<<<<<<<<<<----

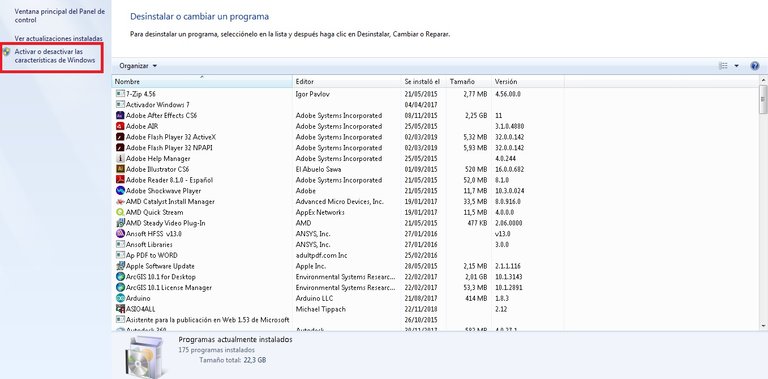

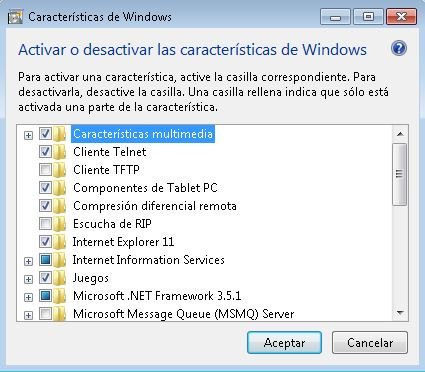

Antes de realizar las pruebas debemos verificar si nuestro sistema operativo tiene activo el acceso cliente telnet.

Vamos a nuestro Panel de Control damos clic en Programas y Características vamos a la opción Activar o Desactivar Características de Windows y damos clic.

[Imagen de mi autoría. captura de pantalla]

Si el Cliente Telnet no está activo debemos activarlos arcando la casilla así como se muestra en la siguiente imagen.

[Imagen de mi autoría. captura de pantalla]

----->>>>>>>>>>>>>>>>>>>>>>>>>>>>-0-<<<<<<<<<<<<<<<<<<<<<<<<<<<<----

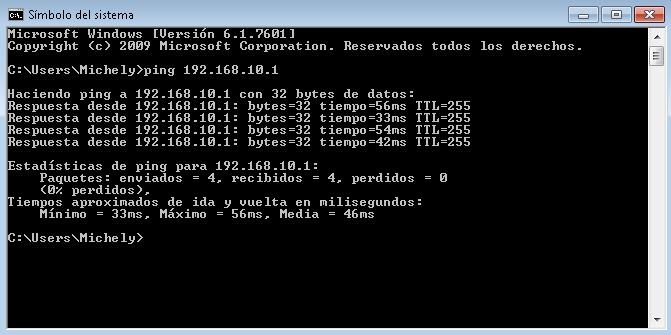

Verificada la activación del Cliente Telnet ahora si procedemos a realizar las Pruebas de acceso Telnet y SSH.

Lo primero es realizar un ping a la interfaz del router para verificar la conectividad.

Abrimos nuestro CMD e ingresamos el siguiente comando ping 192.168.10.1

[Imagen de mi autoría. captura de pantalla]

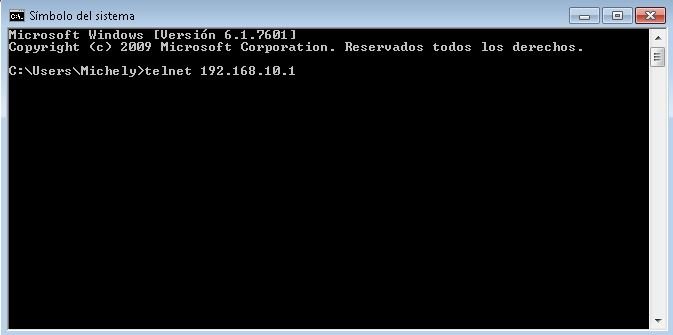

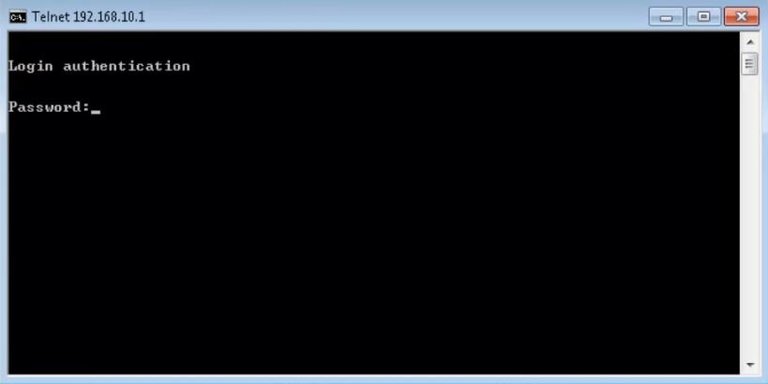

Puede notar en la imagen anterior que la petición de eco (PING) fue exitosa, una vez verificada la conectividad realizamos la conexión Telnet al Router, simplemente ingresamos el comando telnet 192.168.10.1 note que la dirección IP para el acceso telnet al router debe ser el Gateway o Puerta de Enlace configurada en la interfaz del mismo.

[Imagen de mi autoría. captura de pantalla]

[Imagen de mi autoría. captura de pantalla]

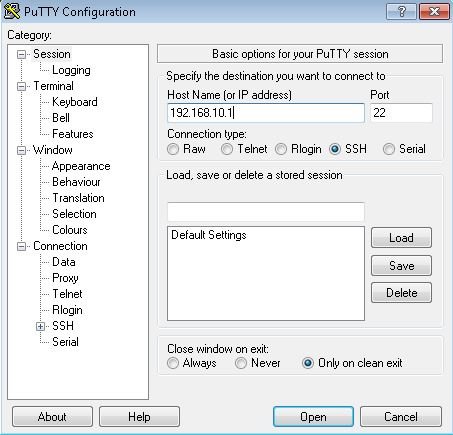

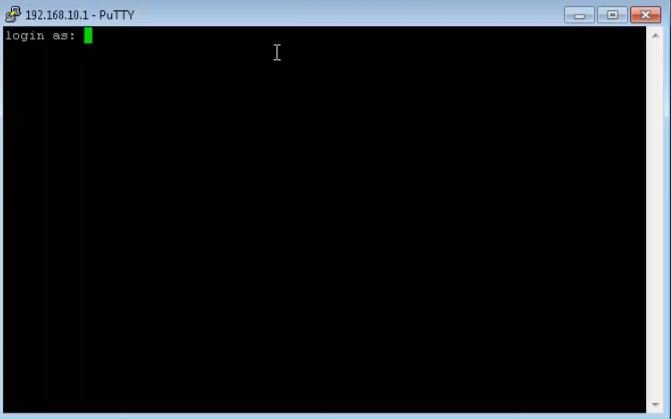

El acceso SSH lo realizaremos utilizando el software PUTTY, lo puede obtener en la web simplemente ingresando en el buscador el nombre del software.

Para realizar la conexión simplemente ingresamos la IP de Gateway marcamos la opción SSH haciendo clic en Open, si antes de establecer la conexión aparece una notificación de alerta de seguridad presiona el botón indicando que SI.

[Imagen de mi autoría. captura de pantalla]

[Imagen de mi autoría. captura de pantalla]

Espero que este post sea de su total agrado. BAY

Peace, Abundance, and Liberty Network (PALnet) Discord Channel. It's a completely public and open space to all members of the Steemit community who voluntarily choose to be there.Congratulations! This post has been upvoted from the communal account, @minnowsupport, by michelylopez from the Minnow Support Project. It's a witness project run by aggroed, ausbitbank, teamsteem, someguy123, neoxian, followbtcnews, and netuoso. The goal is to help Steemit grow by supporting Minnows. Please find us at the

If you would like to delegate to the Minnow Support Project you can do so by clicking on the following links: 50SP, 100SP, 250SP, 500SP, 1000SP, 5000SP.

Be sure to leave at least 50SP undelegated on your account.

Saludos mi estimado @michelylopez, gran trabajo el que nos presenta de una forma bastante entendible, Saludos.

muchas gracias @felixrodriguez