La cryptographie joue un rôle essentiel dans le Web 3.0 en garantissant la sécurité et la confidentialité des transactions effectuées sur des plateformes décentralisées basées, entre autre, sur la blockchain. Elle permet d'assurer la sécurité des transactions, de protéger la vie privée, garantir la sécurité des smart contracts ou bien de créer des tokens et des monnaies virtuelles.

Ceci est le premier article d'une série de 4 à propos du rôle de la cryptographie dans le Web 3. Ces articles vulgariseront différents concepts dont on entend régulièrement parler, mais qui sont flous pour les non initiés.

Dans ce premiers article, nous parleront des caractéristiques cryptographiques importantes du web 3, des concepts de chiffrement et déchiffrement et de cryptographie asymétrique.

Caractéristiques cryptographiques importantes du Web 3

Voici plusieurs caractéristiques cryptographiques importantes qui sont impliquées dans le Web 3.0 :

- La confidentialité : la cryptographie est utilisée pour assurer la confidentialité des transactions en chiffrant les données qui circulent sur le réseau, empêchant ainsi les tiers non autorisés de les lire.

- L'intégrité : la cryptographie permet de garantir l'intégrité des données en utilisant des fonctions de hachage qui permettent de vérifier que les données n'ont pas été modifiées ou altérées.

- La non-répudiation : la cryptographie permet de garantir la non-répudiation des transactions, c'est-à-dire qu'une fois qu'une transaction est effectuée, elle ne peut pas être niée ou annulée.

- La vérification : la cryptographie est utilisée pour vérifier l'authenticité des transactions, en utilisant des signatures numériques pour garantir que les transactions sont bien effectuées par les personnes qui prétendent les avoir effectuées.

- La génération de clés : la cryptographie est utilisée pour générer des clés publiques et privées qui sont utilisées pour chiffrer et déchiffrer les données et pour signer et vérifier les transactions.

- La résistance aux attaques : la cryptographie est conçue pour être résistante à une grande variété d'attaques, notamment les attaques de force brute, les attaques par dictionnaire et les attaques par collision.

Il existes plusieurs techniques cryptographique pour pouvoir appliquer ces différentes caractéristiques aux systèmes distribués.

Chiffrement et déchiffrement

Le chiffrement est le processus de conversion des données en une forme illisible pour empêcher leur accès non autorisé. Les algorithmes de chiffrement les plus couramment utilisés dans le Web 3.0 incluent AES, RSA et ECC. Ces algorithmes sont conçus pour être résistants aux attaques de force brute et peuvent garantir la confidentialité et l'intégrité des données.

Le déchiffrement est le processus inverse du chiffrement, qui permet de convertir les données chiffrées en leur forme originale. Seules les personnes qui possèdent la clé de déchiffrement correspondante peuvent effectuer cette opération. Cela garantit que seuls les destinataires légitimes peuvent accéder aux données chiffrées.

Dans le contexte du Web 3.0, le chiffrement et le déchiffrement sont utilisés pour protéger les transactions financières, les informations d'identification des utilisateurs et d'autres données sensibles stockées sur les plateformes de blockchain. En utilisant des algorithmes de chiffrement robustes et des techniques de gestion de clés efficaces, les plateformes de blockchain peuvent garantir la confidentialité et l'intégrité des données stockées sur leur réseau.

Voici une brève description des trois algorithmes de chiffrement couramment utilisés dans le Web 3.0 :

- AES (Advanced Encryption Standard) : AES est un algorithme de chiffrement symétrique utilisé pour protéger les données sensibles sur les réseaux de blockchain. Il est considéré comme l'un des algorithmes les plus sûrs disponibles, avec une clé de chiffrement pouvant atteindre une longueur de 256 bits. AES est largement utilisé pour protéger les communications en ligne, les transactions financières et les données stockées.

- RSA : RSA est un algorithme de chiffrement asymétrique utilisé pour la sécurisation des communications sur les réseaux de blockchain. Il utilise une paire de clés pour le chiffrement et le déchiffrement des données. La clé publique peut être partagée largement, tandis que la clé privée doit être gardée secrète. RSA est utilisé pour protéger les communications en ligne, les transactions financières et l'authentification des utilisateurs.

- ECC (Elliptic Curve Cryptography) : ECC est un algorithme de chiffrement asymétrique similaire à RSA. Cependant, il utilise des courbes elliptiques pour le chiffrement et le déchiffrement des données, ce qui lui permet d'être plus rapide et d'utiliser des clés plus courtes que RSA pour atteindre le même niveau de sécurité. ECC est utilisé pour protéger les communications en ligne, les transactions financières et l'authentification des utilisateurs.

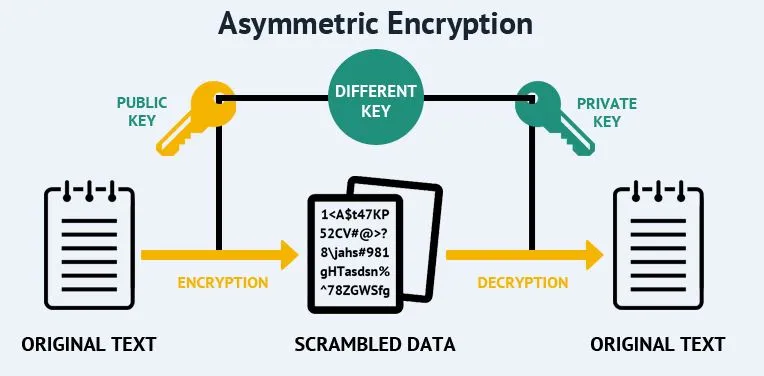

Cryptographie asymétriques

La cryptographie asymétrique est une technique de chiffrement/déchiffrement clé de la sécurité du Web 3.0, car elle permet aux utilisateurs de s'engager dans des transactions décentralisées en toute sécurité, sans avoir à faire confiance à un tiers de confiance centralisé. Dans un système de cryptographie asymétrique, chaque utilisateur a une paire de clés uniques : une clé publique et une clé privée. La clé publique est utilisée pour chiffrer les données, tandis que la clé privée est utilisée pour les déchiffrer. La clé publique peut être distribuée largement, mais la clé privée doit être gardée secrète.

Lorsqu'un utilisateur envoie une transaction sur une blockchain, il signe numériquement la transaction avec sa clé privée. Les autres utilisateurs peuvent ensuite utiliser la clé publique de l'expéditeur pour vérifier que la transaction a été signée par la personne qui prétend l'avoir envoyée. Cela garantit que la transaction est authentique et que l'expéditeur ne peut pas la nier plus tard.

La cryptographie asymétrique permet également d'assurer la confidentialité des transactions. Lorsqu'un utilisateur veut envoyer des données confidentielles à un autre utilisateur sur une blockchain, il chiffre les données avec la clé publique du destinataire. Seul le destinataire, qui possède la clé privée correspondante, peut déchiffrer les données.

Conclusion

Comme vous pouvez le remarquer, la cryptographie joue un rôle crucial dans le Web 3.0 en garantissant la sécurité, la confidentialité et l'intégrité des transactions effectuées sur des plateformes décentralisées.

Le chiffrement et le déchiffrement sont des processus essentiels dans le Web 3.0, permettant de convertir les données en une forme illisible et de les restaurer à leur forme originale. Les algorithmes de chiffrement couramment utilisés, tels que AES, RSA et ECC, garantissent la confidentialité et l'intégrité des données stockées sur les plateformes de blockchain.

La cryptographie asymétrique joue un rôle clé dans la sécurité du Web 3.0, offrant aux utilisateurs la possibilité de s'engager dans des transactions décentralisées en toute confiance. Les utilisateurs disposent d'une paire de clés unique, une clé publique et une clé privée, pour chiffrer et déchiffrer les données, ainsi que pour signer numériquement les transactions. Cela permet de vérifier l'authenticité des transactions et de garantir la confidentialité des données échangées entre les utilisateurs.

Nous verrons dans le prochain article ce que sont les Merkle Tree, les Hash Table et les Distributed Hash Table.

Posted using ThiagoRe.com