Początek roku to czas postanowień noworocznych, jednym z moich jest powrót do tej serii. Na ile odcinków staczy mi wytrwałości czas pokaże, a tymczasem zapraszam do lektury.

Wyciek wrażliwych danych z Wabtec Corporation

Amerykańska firma Wabtec Corporation znana głównie z produkcji lokomotyw w zeszłym roku padła ofiarą ataku ransomware dokonanego przez grupę cyberprzestępców LockBit. W zasadzie to atak wyglądał jak tysiące podobnych w zeszłym roku. W opublikowanym właśnie komunikacje firma Wabtec twierdzi, że hakerom udało się sforsować zabezpieczenia sieciowe i zainstalować złośliwe oprogramowanie na konkretnych systemach już 15 marca 2022 roku. Działania hakerów zostały zauważone dopiero pod koniec czerwca, wszczęto dochodzenie w sprawie ataku i potencjalnego wycieku danych. Już w czerwcu media specjalistyczne informowały o prawdopodobnym ataku ransomware, który dotknął kolejowego giganta. Władze firmy temu zaprzeczyły.

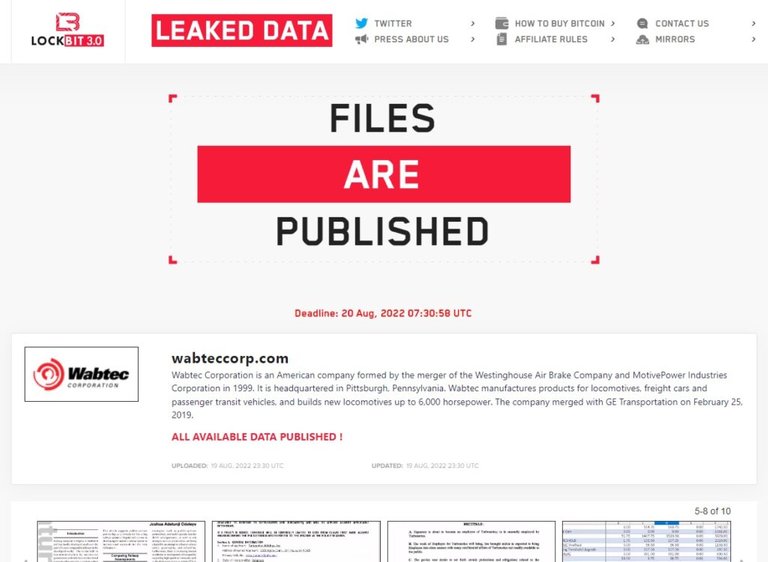

Screenshot of LockBit leak site publishing what they allege to be stolen Wabtec data (Image credit: SynSaber)

Jednak kilka tygodni później LockBit opublikował próbki wykradzionych danych w darknecie. Firma Wabtec Corporation najprawdopodobniej odmówił zapłacenia okupu hakerom. W związku, z czym 20 sierpnia opublikowano wszystkie skradzione dane z plikami zawierającymi wrażliwe informacje osobiste. Dane te były szczególnie wrażliwe, bo oprócz standardowych: imię i nazwisko; data urodzenia; numer ubezpieczenia społecznego lub kod fiskalny spoza USA czy numer paszportu zawierały takie informacje jak: dokumentacja medyczna; informacje o ubezpieczeniu zdrowotnym; płeć/tożsamość płciowa; informacje biometryczne; rasa/pochodzenie etniczne; wyroki karne lub przestępstwa, a także... orientacja seksualna i przekonania religijne.

Zachodzę w głowę, po co firma gromadziła tego typu dane o pracownikach? Po co pracodawcy wiedza o orientacji seksualnej czy przekonaniach religijnych pracownika? Nie potrafię sobie tego logicznie wytłumaczyć. Dopiero pod koniec roku firma Wabtec Corporation zaczęła wysyłać powiadomienia o naruszeniu danych do wszystkich dotkniętych osób. W komunikacie nie ma informacji o liczbie osób, których dane wyciekły. Wabtec jest firmą o światowym zasięgu, zatrudniając około 25 tysięcy osób w 50 krajach.

Korzystałem z: LINK1; LINK2; LINK3

Sumienie przestępców z LockBit, czy świąteczny cud?

Pozostajemy w tematyce ataków ransomware i grupy LockBit. W dniu 18 grudnia grupa związana z LockBit przeprowadziła atak ransomware na szpital dziecięcy SickKids w Toronto co wpłynęło na kilka systemów sieciowych i spowodowało "Code Gray - awarię systemu". Początkowe analizy sugerowały, że tylko kilka wewnętrznych systemów klinicznych i korporacyjnych zostało dotkniętych atakiem, który w dniu 22 grudnia został potwierdzony jako atak ransomware. Szpital był w stanie utrzymać pilną i nagłą opiekę dzięki przygotowanym planom reagowania na sytuacje awaryjne. Jednak zespoły kliniczne zgłaszały opóźnienia w przeprowadzaniu badań laboratoryjnych i RTG, które spowodowały opóźnienia w diagnostyce i leczeniu niektórych pacjentów.

Cyberprzestępcy zwykle nie mają sumienia jeżeli chodzi o przeprowadzanie ataków na placówki medyczne, każdego tygodnia można przeczytać doniesienia o kilku takich atakach. Za każdym razem podnosi się wrzawa, że paraliżowanie pracy szpitali jest nieetyczne, w jednym z poprzednich doniesień wspominałem o pierwszej śmiertelnej ofierze złośliwego oprogramowania ransomware. Dlatego jeszcze większym zaskoczeniem dla wszystkich była informacja, że grupa LockBit udostępniła darmowy deszyfrator dla SickKids.

W komunikacie na stronie LockBit przeprosił szpital dziecięcy SickKids za atak, który był autorstwa współpracującej z LockBit osoby. Atak na szpital był pogwałceniem "przestępczego kodeksu" dlatego ta osoba została zablokowana i nie współpracuje z LockBit. Z racji tego, że zdarzenie miało miejsce tuż przed świętami Bożego Narodzenia, przez wielu internautów zostało nazwane "świątecznym cudem".

Jak zwykle liczę na Wasze komentarze i uwagi, które pozwolą mi jeszcze lepiej dobierać artykuły i ciekawostki z dziedziny cyberbezpieczeństwa.

Do grafiki tytułowej wykorzystałem pracę Gerd Altmann z Pixabay

The rewards earned on this comment will go directly to the people( @polish.hive ) sharing the post on Twitter as long as they are registered with @poshtoken. Sign up at https://hiveposh.com.