Troy Hunt to Australijczyk, ekspert od cyberbezpieczeństwa, były pracownik Microsoftu. W ostatnim czasie najbardziej znany z tego, że na stworzonej przez niego stronie haveibeenpowned.com znaleźć można bazę danych około 320 milionów haseł, jakie przez lata wypływały z różnych serwisów. W jego osobliwym zbiorze znajduje się około 17 milionów haseł polskich użytkowników i założę się, że znajdziesz tam również swoje.

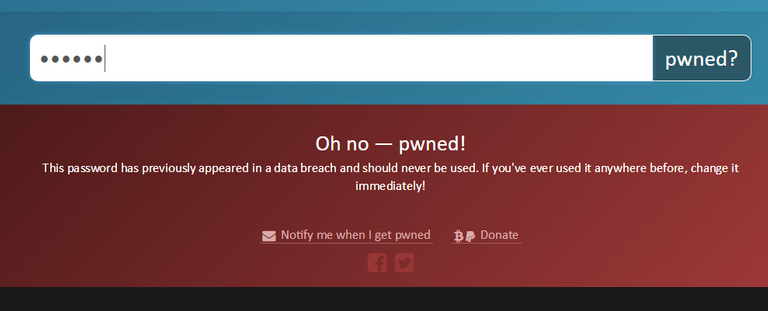

Zrzut ekranu strony haveibeenpowned.com

Oprócz haseł na haveibeenpawned.com znajdziesz także bazę adresów email, które wykorzystywane były do rejestracji do różnego rodzaju serwisów. W ten sposób możesz sprawdzić czy i Twoje dane stały się łupem cyberprzestępców i ile Twoich kont krąży teraz po ciemnej stronie sieci. Według statystyk podanych na stronie Hunta jego baza obejmuje prawie 4 miliardy kont skradzionych z 228 serwisów. Najwięcej, bo około 600 milionów pochodzi ze strony, która wcześniej gromadziła już skradzione dane. Na liście wstydu znajduję się jednak wiele innych serwisów, niektóre bardzo znane jak LinkedIn, Dropbox, Daily Motion, Badoo czy MySpace.

Większym szokiem może być jednak dla niektórych osób skorzystanie z wyszukiwarki skradzionych haseł. Szczególnie, jeśli wydawało Wam się, że korzystacie ze skomplikowanego, silnego hasła. Polecam sprawdzenie go w tej bazie i zmianę, szczególnie jeśli jesteście statystycznym użytkownikiem Internetu i korzystacie z jednego hasła do wielu kont.

Informacja pochozi z mojego bloga geekweb.pl i jestem jej autorem.

Sorry ale wpisywanie swojego hasła do takiego testera to czysta głupota, ktokolwiek za tym stoi.

Nie uważam. Poza tym, jak napisałem już w komentarzu poniżej, dla osób szczególnie podejrzliwych jest wersja do ściągnięcia całej bazy na dysk i sprawdzeniu jej lokalnie. Twoje hasło i tak krąży w sieci.

Jesteś zbyt pewien, przekonałeś mnie i sprawdziłem. Mam 3 rodzaje haseł, jedno powszechne do stron, które mają małą wrażliwość i na których wiem, że przez słabego webmastera moze wycieknąć. Drugie to hasło do ważniejszych serwisów, gdzie już wolałbym nie stracić hasła. I trzecie hasło, a właściwie hasła to niepowatarzalne hasła do usług poważnych typu gmail, bank itp.

Podstawa moim zdaniem bezpieczeństwa to hasło do maila - nie moze być używane nigdzie indziej.

A i sprawdziłem 2 pierwsze hasła - złamane jest to tylko które sie spodziewałem, że jest, nawet moje 2gie hasło nie jest złamane.

Masz więc wiedzę tego, które należy zmienić. Takich rzeczy nie należy się bać.

strona powinna być gigantycznym plikiem tekstowym gdzie przy pomocy ctrl+f szukasz

Zawsze możesz swoją sugestię zgłosić autorowi.

No właśnie nie, nie powinna być.

Hi! I am a robot. I just upvoted you! I found similar content that readers might be interested in:

http://www.geekweb.pl/index.php/internet/item/514-twoje-haslo-wycieklo-do-sieci

O qwa dzieki!! Nie znaleziono po nicku. Ale adres email co na czerwono wyskakuje:)

Nie ma za co. Zdziwiłem się, kiedy znalazłem tam moje, dotąd uważane za bezpieczne, hasło.

@geekweb So much information thanks for sharing.

Thank you.

A gdzie to mogę sprawdzić

W tekście jest podany adres strony haveibeenpowned.com.

Sorry nie zauważyłem

Mnie nie znalazło,tylko czy teraz tam nie będę skoro podałem mail

Nie, to jest bezpieczne. Raczej polecałbym sprawdzić hasło lub hasła używane w różnych usługach.

no wlasnie tego nie mozna byc nigdy pewnym, czy to jest bezpieczne i czy ta strona wlasnie nie jest po to, zeby hasla zbierac. Tez moge napisac gdzies, ze bylem pracownikiem MS, poszukac jakiegos zdjecia pracownika w sieci itp. itd.

Nie, nie jest. Troy Hunt jest łatwo weryfikowalny, nie jest anonimową postacią w tym środowisku, a ta baza była opisywana w największych branżowych portalach. Trochę się na tych tematach znam. Poza tym, można ściągnąć całą bazę haseł na dysk i potem to zweryfikować. To opcja właśnie dla osób, które się czegokolwiek obawiają. A po trzecie, jak można zbierać hasła skoro nie wiadomo do jakich serwisów one służą? To dziwne, że przy takich okazjach ludzie wykazują ostrożność, jednocześnie nie stosując się do żadnych zasad bezpieczeństwa w innych przypadkach - używania skomplikowanych haseł, używania różnych haseł do różnych serwisów, nie publikowania nadmiernej ilości informacji o sobie.

Dokładnie ;) Samo hasło bez maila/loginu nic nie da.

Zgadzam się, że jest postacią znaną i weryfikowalną, ale gwoli ścisłości nie jest i nie był pracownikiem Microsoftu. Sam o tym pisze na swoim blogu:

A teraz o tym:

Nie zgadzam się, że należy piętnować ostrożność (którą w moim wykonaniu, na własny użytek nazywam moją paranoją) zwłaszcza, że w tym samym zdaniu zakładasz, że ten ktoś w innych sytuacjach ostrożny nie jest. Również nigdy nie sprawdzę w tym serwisie swojego hasła. A to dlatego, że serwis Troya też może zostać zhackowny. Mimo, że facet ma łeb jak sklep są też ludzie, którzy mogą (i na pewno próbują) go przechytrzyć. A w ich interesie wtedy będzie, by serwis nadal działał tak jak do tej pory i by nikt nigdy się nie dowiedział. że ktoś tam jest i słucha.

Można i się to robi. Hasło takie można wrzucić do słownika. Takie słowniki można potem wykorzystywać w atakach brute force i przy generowaniu tablic tęczowych. Jak myślisz czemu Troy przy wspomnianej metodzie weryfikacji hasła lokalnie nie pozwala na ściąganie słownika haseł w zwykłym tekście? Sciągasz listę haszy, potem lokalnie haszujesz swoje hasło i sprawdzasz czy znalazło się na liście.

OK, mylnie zinterpretowałem hasło Microsoft Regional Director. Jakoś wydało mi się jasne, że to dyrektor regionalny i tym samym, że pracuje dla Ms.

Nie piętnuję ostrożności, tylko postawy nielogiczne w których zdecydowanie odmawia się użycia tego typu serwisu, jednocześnie korzystając z hasła jasiu1. Poza tym w jego serwisie jest ostrzeżenie, które sugeruje nie używanie go, jeśli hasła, które chcesz sprawdzić nadal używasz. To są kwestie wynikające z dekalogu bezpieczeństwa elektronicznego.

Brute force i atak słownikowy to dwa różne ataki. Oczywiście ściąga się hashe. Jeśli by były podane otwartym tekstem zwątpiłbym w inteligencję Hunta.

To bardzo słusznie ale nie wiem czemu od razu zakładasz, że ktoś kto odmawia używania takiego serwisu to właśnie należy do grupy osób które korzystają z hasła jasiu1.

To czemu Ty namawiasz ludzi żeby tam sprawdzali swoje hasła?

Jasne. Możemy spierać się o słówka i nazwy. Ale jeśli widziałeś kiedyś jakieś narzędzie do pentestów to może byś zauważył, że tam od iterowania wszystkimi możliwymi sekwencjami z danego zestawu znaków do sprawdzania wartościami ze słowników jest najczęściej jeden checkbox do kliknięcia. Ja na własny użytek nazywam każdy atak, który wiąże się z wysyłaniem masy danych brute forcem i na swoją obronę powiem tylko, że to nauczyłem się tego od bezpieczników i pentesterów.

I na koniec... uff. Odebrałem Twój post jako nieco agresywny i nieco zbyt agresywnie odpowiedziałem. Może nawet to co napisałem powyżej nie jest również w zbyt łagodnym tonie, ale jest późno i nie będę już tego poprawiał. I za to Cię przepraszam, PEACE & LOVE. :-)

Dzięki sprawdzę

Coraz mocniej zastanawiam się nad bezpieczeństwem w sieci, bo wygląda na to że chodźbym nie wiem jakie hasło użył to i tak nie ma znaczenia. A tak wogóle to:

DLACZEGO HASŁA BYŁY TRZYMANE W PLAIN TEXCIE?

Nigdzie nie jest powiedziane, że były one trzymane w otwartym tekście. Mając do dyspozycji dane całego serwisu nie trudno jest zdekodować hasła. Bezpieczeństwo w sieci to bardzo ciekawy, ale i obszerny temat. Użycie bezpiecznego hasła oczywiście ma znaczenie bo chroni przed np. atakiem siłowym. Na wyciek danych już niewiele się zda, dlatego tutaj ważna jest z kolei inna rzecz, czyli nie używanie jednego hasła do kilku usług.

wydaje mi się ze strona to oszustwo

A mi się wydaje, że nie. Takie rzeczy są łatwo weryfikowalne, możesz to sprawdzić nawet w wikipedii. Pisało o tym serwisy i magazyny branżowe. Oczywiście nie ma żadnego obowiązku korzystania z niej, co nie zmienia faktu, że Twoje hasła i tak krążą po sieci.